Cyber Security - Public Key Infrastructure

Est un système de gestion des clés cryptographiques, qui permet l’émission, la distribution et la vérification des certificats numériques pour sécuriser les communications et authentifier les utilisateurs en ligne.

Une formation flexible 100% en ligne

Démarrez à tout moment votre nouvelle carrière ! Disponible à temps partiel ? Pas de problème, étudiez à votre rythme.

Des projets professionnalisants

Vous développerez vos compétences professionnelles en travaillant sur des projets concrets inspirés de la réalité en entreprise.Pas de problème, étudiez à votre rythme.

Un accompagnement personnalisé

Bénéficiez de sessions de mentorat hebdomadaires avec un expert du métier.

Gagnez des certificats et des diplômes

Gagner des certificats et des diplômes peut améliorer votre carrière, élargir vos horizons et vous offrir une satisfaction personnelle accrue.

- Aperçu

- Projets

- Accompagnement

Objectifs de la formation : Public Key Infrastructure

Objectif pédagogiques :

Savoir maîtriser les principes et mise en oeuvre PKI.

Objectifs pédagogiques :

À l’issue de cette formation PKI vous aurez acquis les connaissances et compétences nécessaires pour :

- Les technologies et normes (cryptographie gros grains)

- Les implémentations : architectures, problématiques d’intégration (organisation d’une PKI, format de certificats, points d’achoppement)

- Les aspects organisationnels et certifications

- Les impératifs de droit : signature électronique, clés de recouvrement, utilisation, export / usage international

- Les trois types d’outils du marché : l’offre Microsoft Certificate Server, les offres commerciales IDNomic et l’offre Open Source (EJBCA).

À qui s’adresse cette formation ?

Public :

Cette formation s’adresse aux Architectes, Chefs de projets, Responsables sécurité/RSSI ayant une orientation technique, Développeurs senior, Administrateurs système et réseau sénior.

Prérequis :

Pour suivre ce cours de façon optimale, vous devez posséder une formation initiale ou une expérience avérée en informatique, telle que savoir lancer une ligne de commande, avoir des notions d’API et connaître le fonctionnement des réseaux IP.

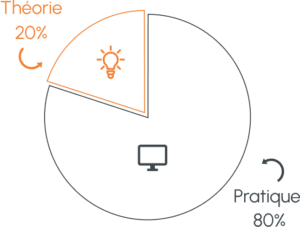

Une pédagogie basée sur la pratique

- Acquérir des compétences essentielles en validant des projets professionnels.

- Progressez à l’aide d’un expert du métier.

- Gagnez un véritable savoir-faire ainsi qu’un portfolio pour le démontrer.

Contenu du cours PKI :

Technique & cryptographie :

Primitives cryptographiques la synthèseCadre général : Historique, Définitions

Mécanismes : Chiffrement, condensat, MAC, Modes

Assemblages courants : signature, combinaison symétrique & asymétrique, clé de session, IV

Attaques cryptographiques : de la force brute à la cryptanalyse quantique

Attaques système: “side channel”, « man in the middle », attaques sur la gestion des clés

Gestion des secrets : Gestion des clés HSM, containeurs logiciels

Recommandations ANSSI/NIST/ECRYPT

Le besoin de PKI

Architecture et intégration :

Architecture PKI-X: CA/Sub-CA/RA

Architectures communes: déclinaisons concrètes des rôles

Définition d’une politique de certification et d’une politique de sécurité

Détails de mise en œuvre: Génération de clé et émission des certificats, révocation, diffusion des clés

Typologie de PKI: Interne à usage dédié Interne transversale Externe dédiée (PKI As A Service) Externe partagée (Certificate As A Service), PKI embarquées

Aspects Organisationnels: Processus clés, contrôle.

Certification : Exigences ETSI: 102042, 101456, 102023 Exigences RGS, PSC

Conduite d’un projet PKI

Pré études :

– Synthèse du besoin

– Définition de l’infrastructure technique

– Définition du volet organisationnel

Atelier de cadrage

– Conduite d’un atelier de cadrage

– Support de cadrage

Cahier des charges fonctionnels

– Expressions des besoins

– Cahier des charges fonctionnel

Etudes des solutions et comparaisons

– Microsoft (ADCS)

– Open (EJBCA)

– Commerciale (IDNomic)

Mise en œuvre d'une PKI :

Présentation d’une solution Open Source, EJBCA

Présentation d’une solution commerciale, IDNomic

Présentation de Microsoft Certificat Services

Présentation de l’architecture des produits

Démonstration d’usage courant :

– Mise en place et configuration de la CA Racine

– Mise en place et configuration de la RA

– Mise en place du modèle de confiance- Génération de clés

– Certificat, Options de certificats

– Révocation, publication

Génération de token

Aspects légaux et perspectives :

Aspects juridiquesSignature électronique : valeur juridique, cadre…

Réglementations d’usage: limitations, escrow (tiers de confiance), export

Usage international .

Un encadrement individuel et privilégié.

- Bénéficiez de sessions individuelles hebdomadaires avec un mentor expert du métier

- rapidement dans vos projets grâce à son excellence dans le partage de son savoir-faire

La communauté Empire Training

- Comptez sur une communauté soudée d’étudiants prête à vous aider 24h/24, 7j/7.

Pré- inscription en ligne

Veuillez remplir le formulaire

Les champs marqués d’un * sont obligatoires

Comment se déroule un parcours Empire Training ?

Dès la formation choisie jusqu’à leur entrée dans leur nouvelle carrière, nos étudiants racontent chaque étape de leur expérience et le soutien qu’ils ont reçu.