Cyber Security - Wireshark

Is a network analysis software that captures and examines data packets in real time, thus helping to diagnose network problems, monitor traffic and detect possible anomalies or intrusions.

- Download the program

Flexible 100% online training

Start your new career at any time! Available part-time? No problem, study at your own pace.

Professional projects

You will develop your professional skills by working on concrete projects inspired by business reality. No problem, study at your own pace.

Personalized support

Benefit from weekly mentoring sessions with a business expert.

Earn certificates and diplomas

Earning certificates and degrees can enhance your career, broaden your horizons, and provide you with increased personal satisfaction.

- Preview

- Projects

- Accompaniement

Firewall Training Objectives

Operational objective:

Know how to carry out a regular and in-depth analysis of all the protocols of a network.

Educational objectives:

At the end of this Wireshark training you will have acquired the knowledge and skills necessary to:

- Understanding the art of analyzing network flows

- Know how to filter and analyze network activity

- Know how to produce reports

- Learn how to use Wireshark to diagnose network performance issues

Who is this training for?

Audience :

This course targets system and network administrators and developers.

Prerequisites:

Knowing the basics of TCP/IP is essential to follow this Wireshark training in good conditions.

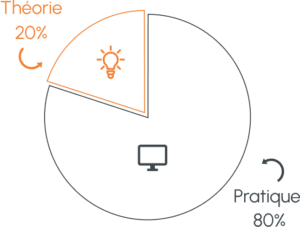

A pedagogy based on practice

- Acquire essential skills by validating professional projects.

- Progress with the help of a professional expert.

- Gain real know-how as well as a portfolio to demonstrate it.

Wireshark Course Content:

Reminders of the fundamentals:

Communication methods (unicast, multicast, broadcast)

Topologies and access control

OSI Model

Format of an Ethernet frame

Sizes and meaning (Runt, Giant…) and the ARP protocol

Layer 2 protocol (802.3, 802.1p, 802.1q, 802.1ad)

Layer 2 Multicast

Format of an IP packet

Special addresses (loopback, APIPA, etc.)

Multicast addresses (known addresses and features), broadcast method

ICMP protocol (role and analysis of responses)

The Wireshark screen

Toolbar

Filter area (allows you to express a filter to display only useful information)

Package Display Area

Display area for the contents of the selected package

Display area of the contents of the selected package in Hexadecimal

Status bar (access to expert mode, annotations, displays the number of captured packets and the current profile)

Analysis tasks with Wireshark

Capture of network communications in “clear text” (e.g. Telnet, HTTP)

Check what applications certain hosts are using

Set a reference point for network communication

Check that certain network services are working properly

Identify who wants to connect to the wireless network

Capturing unexpected traffic

Capture and analyze traffic from a host or network

View and reassemble files transferred via FTP or HTTP

Capture, view and listen to VoIP communications

Troubleshooting Tasks with Wireshark

Identify abnormal delays

Identify TCP Problems

Detect HTTP problems

Detect application errors

Generate graphs

Identifying buffer overflow issues

Detect duplicate IP address issues

Identify DHCP or DHCP Relay Issues

Security Analysis Tasks

Detect applications using non-standard ports

Identify traffic coming from or going to a suspicious host.

Identify machines trying to obtain an IP address

Identifier un processus de reconnaissance sur le réseau

Locate and place external addresses on a map

Examine a TCP or UDP conversation between a client and a server

Locate known attack signatures on your network

Individual and privileged supervision.

- Benefit from weekly individual sessions with an expert mentor in the field

- quickly in your projects thanks to its excellence in sharing its know-how

The Empire Training community

- Count on a close-knit community of students ready to help you 24/7.

Online pre-registration

Please fill out the form

Please fill out the form

How does an Empire Training course work?

From the chosen training to their entry into their new career, our students recount each stage of their experience and the support they received.